Программы для шифрования данных на флешке. Как делается шифрование файлов на флешке. Создание зашифрованной флешки

Неважно, страдаете ли вы паранойей или просто цените свои данные, вы должны прекрасно понимать, какую опасность для данных несут съемные устройства памяти. Да-да, я про флешки и внешние жесткие диски. Потерять их проще простого, а вреда от этого может быть очень много. Именно для тех, кто вынужден работать с такими важными данными и созданы продукты iStorage. Среди них есть и внешние жесткие диски, и флешки, и именно о последних я и расскажу. Итак, USB-накопители datAshur.

Выглядит datAshur совсем так же? как обычная флешка (они выпускаются емкостью от 4 до 32 гигабайт, в России продаются две старшие модели на 16 и 32 Гб), совсем немного превосходя ее размерами: 80 х 20 х 10,5 мм, вес 25 грамм. Причем даже внешне флешка очень неплохая, в черном корпусе, покрытом пластиком софт тач и с дополнительным металлическим чехлом, в который ее можно убрать. В торец вставлено прочное кольцо-тросик. Из опознавательных знаков на ней есть надписи «datAshur» и «iStorage». Поставляется устройство в традиционном блистере, как водится плотно запаянное со всех сторон, так что для распаковки вам понадобятся надежные ножницы.

Но, разумеется, есть в этой флешке и особенности. От своих простых собратьев «Ашур» отличается 11-кнопочной клавиатурой и тремя светодиодами разных цветов, тогда как на обычных флешках обычно есть только один. Кнопки небольшие, но удобные - они прорезиненные, нажимаются с четким щелчком, помимо букв на них для удобства нанесены цифры.

В первую очередь данная флешка бережет ваши данные от физических воздействий. Прочный металлический корпус защитит от ударов, а пылевлагозащита по классу IP57 - защитит от досадных неприятностей, связанных с жидкостью. Разумеется, идти плавать в море с datAshur на шее не стоит, но от случайных попаданий в воду на короткое время - устройство не пострадает.

Работает вся защита паролем достаточно просто. Нажимаем кнопку с ключом, начинают моргать два светодиода, предлагая ввести пин-код (его можно задавать от 7 до 15 символов), вводим его, еще раз жмем «ключик» и если код введен правильно, плавно моргнут оба светодиода, подтверждая успех и устройство разблокируется. У вас есть 30 секунд пока моргает зеленый индикатор, в течение этого времени надо подключить устройство к нужному вам компьютеру/планшету/чему угодно с USB-портом, после этого им можно пользоваться. При отключении от устройства флешка автоматически блокируется.

Если пароль введен неудачно - загорится красный светодиод, и у вас будет на одну попытку меньше. После десяти неудачных попыток данные станут совершенно недоступны. Это необходимо учитывать, и не давать datAshur «поиграться» детям, сотрудникам, девушкам, в общем - никому.

Приятная особенность datAshur - это возможность назначить два пин-кода, «пользовательский» и «админский», если «пользовательский» код был введен неправильно 10 раз - можно использовать «админский» для его сброса, это позволит давать флешку кому-то на время с меньшим риском потерять данные.

Есть ряд дополнительных операций, которые проделываются с помощью клавиатуры, например смена ключа (все тщательно описано в инструкции).

На первый взгляд это выглядит очень просто, но на самом деле - внутри datAshur-а данные на лету шифруются с помощью алгоритма AES с 256-битным ключом (шифр Rijndael, который является стандартом шифрования правительства ). Именно поэтому даже сложные операции с выпаиванием микросхем памяти и прямой работой с ними ничего не дадут (тем более, что datAshur внутри залита эпоксидной смолой, что делает разборку без повреждения практически невозможной).

Технически это реализовано очень грамотно. В корпусе устройства установлена непосредственно флеш-память и специальный процессор для криптографии. Этот процессор генерирует случайный ключ, который используется для шифрования того, что записывается на флеш и сохраняет его в своей внутренней памяти, к которой нет доступа извне. Там же хранится пин-код. Если пин-код введен правильно, процессор получает доступ к ключу и использует его для расшифровки данных, если код введен неправильно 10 раз - ключ просто «забывается».

Стоит учитывать, что для питания процессора шифрования используется встроенный аккумулятор, поэтому данная флешка нуждается изредка в зарядке, это не составляет никаких проблем, так как заряжается она от USB, просто стоит учитывать, что если аккумулятор разрядился, надо сначала подключить к USB, а потом разблокировать.

Разумеется, организовать защищенное хранилище на флешке можно и бесплатно, например используя программу True Crypt, но аппаратное шифрование несет ряд преимуществ.

Во-первых, оно быстрее, я тестировал эту флешку, она работает практически без потерь в скорости по сравнению с обычной флешкой, показывая максимальные для USB 2.0 результаты.

Во-вторых, использование datAshur проще чем программами шифрования, особенно для неопытных пользователей.

В-третьих, за счет того, что шифрование «прозрачно» для системы, datAshur работает с любыми операционными системами и устройствами, начиная с OS X и заканчивая смартфонами, поддерживающими USB OTG и современными «умными» телевизорами.

В-четверых, бывают ситуации, когда не только установить, но даже просто запустить программу шифрования невозможно: чужой компьютер, строгие корпоративные политики и так далее.

В-пятых, программы шифрования подвержены разным сложным атакам, позволяющим получить пароль, например перехватом нажатий клавиатуры. Аппаратное шифрование datAshur исключает такую возможность.

Стоит учитывать, что datAshur не спасает от самого надежного метода взлома - терморектального, но от него не защищает ни одна криптосистема в мире. В остальных же случаях datAshur надежно защитит вас от неприятностей в случае утери или несанкционированного доступа.

Стоимость данных флешек составляет 5900 руб. за 16 ГБ и 7900 руб. за 32 ГБ, приобрести их можно . Разумеется, эта цена заметно выше стоимости простых флешек той же емкости, но когда на кону стоит риск потери важной информации - данная цена за надежную криптозащиту не кажется чрезмерной.

Флешка — очень странный предмет: вот она есть, но вдруг ее нет… Как и любые мелкие вещи, USB-флешки легко теряются. Вместе с ними утекает и информация, которая может быть не предназначена для чужих глаз и ушей. Чтобы ваши файлы не смог открыть никто из посторонних, защитите их паролем, а еще лучше — зашифруйте.

Поставить пароль на флешку можно разными способами — как с помощью специализированного софта, так и средствами Windows без сторонних программ. Рассмотрим те и другие.

На очень многих компьютерах под управлением Windows стоит архиватор WinRAR , а в нем есть функция установки пароля на архив. Если упаковка и распаковка файлов на переносном накопителе не будут отнимать слишком много времени, удобнее способа вам не найти.

Чтобы установить пароль на архив WinRAR, сделайте следующее:

- Подключите флешку к USB-порту вашего ПК и откройте папку «Компьютер».

- Откройте правым кликом контекстное меню флешки и выберите опцию «Добавить в архив» (add to archive), отмеченную иконкой WinRAR.

- На вкладке «Основные» (General) нажмите кнопку «Установить пароль» (Set password).

- Введите в отмеченное поле кодовое слово и нажмите ОК. При желании установите флажки «Показывать пароль» (show password) и «Шифровать имена файлов» (encrypt file names).

После этого все ваши данные переместятся в архив, и при каждом его открытии вам придется вводить пароль. Доступ к содержимому накопителя вы сможете получить на любой машине, где установлена программа-архиватор. Кстати, не только WinRAR, но и любая другая с подобными функциями. Например, 7-zip .

Преимущества использования WinRAR для защиты съемных носителей не только в простоте и широкой распространенности, но и в том, что с его помощью пароль можно поставить на отдельную папку или файл. А недостаток в том, что метод архивирования удобен лишь при небольшом объеме информации на съемном диске, иначе процесс распаковки и упаковки будет слишком долгим.

BitLocker Windows

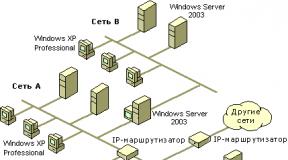

Шифрование BitLocker предназначено для защиты информации, хранимой на стационарных и переносных накопителях компьютеров с Windows, и является частью самой операционной системы. Технология очень надежна и необременительна для пользователя, но реализована не во всех, а только в серверных, профессиональных, корпоративных и максимальных редакциях системы. И в этом, пожалуй, ее самый весомый недостаток. На ПК, где установлена, например, Windows Home, открыть зашифрованный диск не получится никак. А средств для отдельной установки Битлокер в домашние ОС Microsoft не предлагает.

Использование BitLocker для защиты флешек оправдывает себя лишь тогда, когда вы собираетесь работать с ними на машинах с вышеупомянутыми версиями Windows, а также под Linux и Mac OS X. Для двух последних систем существует разработанная энтузиастами утилита , которая позволяет открывать и просматривать зашифрованные накопители, но не дает возможности их шифровать.

Как защитить USB-устройство с помощью BitLocker:

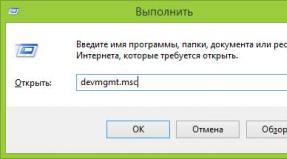

- Подсоедините флешку к ПК и откройте список дисков в проводнике Windows (зайдите в папку «Компьютер»).

- Откройте контекстное меню флешки и выберите опцию «Включить BitLocker».

- Первое, что система вам предложит, это выбрать способ разблокировки носителя. Для домашних пользователей единственный подходящий вариант — пароль. Введите его в указанное поле, повторите и нажмите «Далее».

- Следом определите, как вам удобнее хранить ключ восстановления, который понадобится для доступа к данным в случае утраты пароля.

- Дальше укажите, какую часть накопителя следует шифровать.

- В следующем окошке выберите режим шифрования. Переносным дискам, которые будут использоваться в разных версиях операционных систем, подойдет режим совместимости.

- Последним шагом подтвердите свое намерение — нажмите «Начать шифрование».

Операция шифрования продлится несколько минут, после этого содержимое флеш-накопителя будет доступно только по паролю. Каждый новый объект, который вы сохраните на нем, также будет автоматически зашифрован.

Сильные стороны BitLocker — это очень устойчивый ко взлому алгоритм, отсутствие необходимости устанавливать сторонний софт и простота применения. Недостатки — невозможность зашифровать отдельный файл или папку по выбору пользователя (только раздел или весь накопитель целиком) и ограниченная область использования.

CyberSafe Top Secret

Приложение CyberSafe Top Secret , по мнению экспертов, — одно из лучших средств шифрования данных на стационарных и переносных накопителях. Выпускается в нескольких версиях — от бесплатной до дорогостоящей корпоративной. Для личного пользования, в частности, шифрования флешек, достаточно бесплатной версии (free) или одной из недорогих платных с расширенным набором функций.

CyberSafe Top Secret Free позволяет шифровать файлы, контейнеры, дисковые разделы и съемные носители по алгоритму DES с длиной ключа 64 бита (ограничение длины пароля — 4 знака). Платные версии используют более стойкие алгоритмы — AES-256 и BlowFish-448, а также осуществляют поддержку электронно-цифровых подписей, позволяют скрывать файлы и папки, сжимают данные для экономии места и т. д. Полный перечень возможностей разных версий утилиты можно уточнить на официальном сайте.

Чтобы защитить информацию на флешке с помощью CyberSafe Top Secret, достаточно чуть-чуть пошевелить пальцами:

- Открываем флешку в приложении как раздел диска: в левой панели выбираем «Шифровать диск», выделяем нужный носитель и нажимаем «Создать».

- Следом задаем алгоритм шифрования и пароль; определяем, сохранять или нет файловую систему (если нет — накопитель будет отформатирован); указываем, какую область следует зашифровать — только занятое или всё доступное пространство. После нажатия «Принять» программа начнет процесс шифрования.

Открывать зашифрованную флешку вы сможете только на компьютере, где установлен CyberSafe Top Secret. Другие ПК будут видеть ее как носитель с неизвестной файловой системой.

Чтобы избавиться от шифрования, достаточно отформатировать флешку в любой программе.

Преимущества CyberSafe Top Secret — это мощь, функциональность, бесплатность, возможность шифровать отдельные папки и файлы, отсутствие ограничений по объему диска. Недостаток — невозможность использовать флешку на ПК, где этой программы нет.

USB Safeguard

Бесплатная версия утилиты USB Safeguard позволяет защищать флеш-накопители емкостью до 4 Гб. В отличие от CyberSafe Top Secret, она не нуждается в установке на компьютер. Запускать ее нужно непосредственно с устройства, которое она будет «охранять».

USB Safeguard не имеет русскоязычного интерфейса, но пользоваться ею очень просто:

- Копируем утилиту на съемный носитель и запускаем двойным кликом. Права администратора не нужны — программа будет работать даже на тех машинах, где у вас нет административных полномочий.

- После первого запуска USB Safeguard может предложить вам отформатировать флешку. Если вы откажетесь, защита будет невозможна, так как утилита поддерживает исключительно файловую систему NTFS.

- После форматирования и повторного запуска USB Safeguard откроется окошко с предложением установить пароль для доступа к файлам накопителя. В поле «New password» введите кодовое слово, в поле «Confirm» — повторите его, в «Hint» — укажите подсказку для напоминания.

Теперь утилита будет запрашивать пароль при каждом подключении флешки к ПК.

Достоинства USB Safeguard — отсутствие необходимости установки и возможность открывать защищенную флешку на любом компьютере. Недостатки — ограничение емкости устройства четырьмя гигабайтами и поддержка только файловой системы NTFS.

Lockngo

Принцип работы утилиты Lockngo напоминает USB Safeguard, однако в ней нет ограничений по объему диска и есть русский язык. Защищать с ее помощью можно любые переносные накопители, причем не только с интерфейсом USB.

Программа ориентирована на пользователей Windows и Mac — поддерживает файловые системы обеих ОС. Выпускается в версиях, совместимых только с Windows, только с Mac, а также с той и другой системой. Имеет функции сокрытия файлов на охраняемом носителе, блокировки доступа к нему одним кликом, автоматической блокировки при неактивности пользователя, шифрования данных в приватном каталоге (использует алгоритм AES-256), запуска выбранной программы после разблокировки.

Lockngo — платная, но очень доступная по стоимости утилита. Цена одной лицензии в зависимости от версии составляет 200-500 рублей.

Как пользоваться Lockngo:

- Перенесите скачанный файл Lockngo.exe на флешку и запустите его. Введите в указанные поля пароль разблокировки и его подтверждение. После нажатия ОК программа заблокирует накопитель.

- Для возобновления доступа к данным введите в форму этот же пароль.

Сильные стороны Lockngo — это простота, функциональность, быстрая и эффективная работа. Недостаток, пожалуй, только один — отсутствие возможности потестировать ее перед покупкой (разработчик не выпускает пробных версий). Но в целом программа очень неплоха, и за нее действительно не жалко отдать каких-то 200 рублей.

Большое количество людей предпочитают хранить на флешке конфиденциальные данные и носить их с собой. А если она потеряется или что хуже, будет похищена? Попавшая не в те руки информация может доставить большое количество неприятностей. Озаботьтесь тем, как поставить пароль на флешку, храня на ней что-либо действительно важное.

Содержание:

Какой способ защиты данных на флешке самый эффективный

Самый надёжный способ хранения действительно важной информации – это её содержание под надзором вооружённой охраны глубоко под землёй. А в случае с электронным накопителем он ещё и должен быть отключён от сети (интернета). Способ утрированный, но это не шутка. Однако реальный мир и постоянная необходимость иметь доступ к нужным данным не позволяет использовать такие методы. По этой причине были разработаны различные способы ограничения доступа к информации.

Самый надёжный способ хранения действительно важной информации – это её содержание под надзором вооружённой охраны глубоко под землёй. А в случае с электронным накопителем он ещё и должен быть отключён от сети (интернета). Способ утрированный, но это не шутка. Однако реальный мир и постоянная необходимость иметь доступ к нужным данным не позволяет использовать такие методы. По этой причине были разработаны различные способы ограничения доступа к информации.

Наибольшее распространение получило шифрование, поскольку при правильном подходе шифрование не позволяет злоумышленнику, либо случайному человеку получить доступ в данным. Средства шифрования, использующие современные алгоритмы с длинным ключом, при условии использования пользователем сложного пароля обеспечивают эффективную защиту. Об использовании такой защиты пойдёт речь.

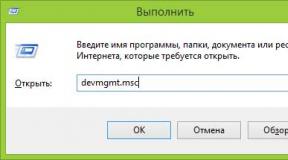

Как поставить пароль на флешку без дополнительны программ

Вполне актуален вопрос как запаролить флешку без использования специальных программ. Бывает такое, когда в нужный момент времени просто отсутствует возможность воспользоваться спец. софтом. Можно выделить два возможных варианта.

Первый способ. Вы изначально позаботились о приобретении флешки с аппаратным шифрованием. Для таких устройств стороннее программное обеспечение не требуется, при подключении к USB-порту нужно ввести пин-код на клавиатуре, расположенной на корпусе самой флешки. Отключение от порта приведёт к автоматической блокировке. Важно помнить, что многократный неправильный ввод пароля закончится вечным блокированием всей хранимой информации. Toshiba Encrypted USB Flash Drive – один из представителей подобного класса устройств.

Второй способ. Использование подручных средств.

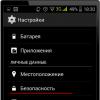

Своевременная забота о защите данных на флешке вашего телефона может вернуться сторицей, поскольку всегда носимым при себе устройствам (каковыми являются телефоны) пользователи всё больше доверяют конфиденциальные данные. Полное шифрование памяти телефона является стандартным комплектом для версий Android выше 4.0, а для внешней карты памяти – начиная с версии 4.1.1, но в недорогих моделях такая защита информации может и отсутствовать.

Имея телефон не бюджетного класса, можно включить шифрование в настройках, раздел «Безопасность», для чего обязательно должна быть активна блокировка экрана с помощью пароля, иначе шифрование будет недоступно. Начиная с шестой версии Андроида эта опция будет включена изначально, что, кстати, уже реализовано в iOS (iPhone).

Имея телефон не бюджетного класса, можно включить шифрование в настройках, раздел «Безопасность», для чего обязательно должна быть активна блокировка экрана с помощью пароля, иначе шифрование будет недоступно. Начиная с шестой версии Андроида эта опция будет включена изначально, что, кстати, уже реализовано в iOS (iPhone).

При недоступности штатных средств поиск Google Play предложит неплохой выбор программ для защиты данных. Хорошие отзывы имеет «SSE шифрование», которая, помимо прочего, имеет такие дополнительные функции, как шифратор текста и менеджер паролей. После установки, вы увидите интуитивно понятный интерфейс, предлагающий выбрать защищаемые данные.

Несколько проще обстоит дело со старыми телефонами на базе Symbian. В Nokia (с телефонами других производителей аналогично) перейдите последовательно по пунктам «Меню» — «Настройки» — «Защита» — «Уровень защиты», где выберите нужную опцию.

Как запаролить флешку при помощи программ

Нельзя сказать, чтобы выбор программных средств для защиты данных является скудным. Помимо независимых разработок каждый порядочный производитель флеш-накопителей предлагает своё решение. Общий принцип настройки присутствует если не во всех, то в большинстве подобных утилит. Как установить пароль на флешку рассмотрим на примере программы .

- Скачайте с сайта производителя и установите программу.

- Подключите флешку к компьютеру.

- Запустите программу, выберите «Зашифровать USB диск».

- Придумайте хороший пароль и введите его в соответствующие поля.

- В разделе «Параметры диска» укажите необходимый размер защищаемого раздела. Особенность программы такова, что она шифрует не все данные, а создаёт для этих целей специальный раздел.

- После того как вводные заданы, можете нажать «Создать диск».

Теперь все данные будут надёжно защищены, а также скрыты от просмотра. Получить доступ к ним можно через главное меню программы или с помощью исполняемого файла, созданного на незащищённом разделе (Rohosmini.exe).

Лучшие программы для паролирования флеш карт памяти

Не все специализированные программы хороши для защиты данных. Некоторые имеют явные огрехи со стабильностью или надёжностью. Ниже будут указаны и кратко рассмотрены четыре программы, которые уже успели себя зарекомендовать с положительной стороны.

В настоящие дни мы постоянно имеем дело с информацией. Благодаря развитию информационных технологий, теперь работа, творчество, развлечение в значительной степени превратились в процессы по обработке или потреблению информации. И среди этого огромного массива информации часть данных не должна быть общедоступной. Примером такой информации могут быть файлы и данные, связанные с коммерческой деятельностью; приватные архивы.

Часть этих данных не предназначена для широкого круга просто по той причине, что «им незачем об этом знать»; а какая-то информация является жизненно важной.

Эта статья посвящено надёжной защите именно жизненно важной информации, а также любых файлов, которые вы хотите оградить от доступа других лиц, даже если ваш компьютер или носитель (флешка, жёсткий диск) попали в руки посторонних лиц, в том числе технически продвинутых и имеющих доступ к мощным вычислительным ресурсам.

Почему не стоит доверять программам для шифрования с закрытым исходным кодом

В программы с закрытым исходным кодом могут быть внедрены «закладки» (и не надо надеяться, что их там нет!) и возможность открывать зашифрованные файлы с помощью мастер-ключа. Т.е. вы можете использовать любой, самый сложный пароль, но ваш зашифрованный файл всё равно с лёгкостью, без перебора паролей, может быть открыт с помощью «закладки» или владельцем мастер-ключа. Размер компании-производителя программного обеспечения для шифрования и название страны в данном вопросе роли не играют, поскольку это является частью государственной политики многих стран. Ведь нас всё время окружают террористы и наркоторговцы (а что делать?).

Т.е. на действительно надёжное шифрование можно надеяться правильно используя популярное программное обеспечение с открытым исходным кодом и стойким для взлома алгоритмом шифрования.

Стоит ли переходить с TrueCrypt на VeraCrypt

Эталонной программой, которая много лет позволяет очень надёжно шифровать файлы является TrueCrypt. Эта программа до сих пор прекрасно работает. К сожалению, в настоящее время разработка программы прекращена.

Её лучшей наследницей стала программа VeraCrypt.

VeraCrypt - это бесплатное программное обеспечение для шифрование дисков, она базируется на TrueCrypt 7.1a.

VeraCrypt продолжает лучшие традиции TrueCrypt, но при этом добавляет повышенную безопасность алгоритмам, используемым для шифрования систем и разделов, что делает ваши зашифрованные файлы невосприимчивым к новым достижениям в атаках полного перебора паролей.

VeraCrypt также исправила многие уязвимости и проблемы безопасности, обнаруженные в TrueCrypt. Она может работать с томами TrueCrypt и предлагает возможность конвертировать контейнеры TrueCrypt и несистемные разделы в формат VeraCrypt.

Эта улучшенная безопасность добавляет некоторую задержку только к открытию зашифрованных разделов без какого-либо влияния на производительность в фазе использования зашифрованного диска. Для легитимного пользователя это практически незаметное неудобство, но для злоумышленника становится практически невозможным получить доступ к зашифрованным данным, несмотря на наличие любых вычислительных мощностей.

Это можно продемонстрировать наглядно следующими бенчмарками по взлому (перебору) паролей в Hashcat :

Для TrueCrypt:

Hashtype: TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit Speed.Dev.#1.: 21957 H/s (96.78ms) Speed.Dev.#2.: 1175 H/s (99.79ms) Speed.Dev.#*.: 23131 H/s Hashtype: TrueCrypt PBKDF2-HMAC-SHA512 + XTS 512 bit Speed.Dev.#1.: 9222 H/s (74.13ms) Speed.Dev.#2.: 4556 H/s (95.92ms) Speed.Dev.#*.: 13778 H/s Hashtype: TrueCrypt PBKDF2-HMAC-Whirlpool + XTS 512 bit Speed.Dev.#1.: 2429 H/s (95.69ms) Speed.Dev.#2.: 891 H/s (98.61ms) Speed.Dev.#*.: 3321 H/s Hashtype: TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit + boot-mode Speed.Dev.#1.: 43273 H/s (95.60ms) Speed.Dev.#2.: 2330 H/s (95.97ms) Speed.Dev.#*.: 45603 H/s

Для VeraCrypt:

Hashtype: VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit Speed.Dev.#1.: 68 H/s (97.63ms) Speed.Dev.#2.: 3 H/s (100.62ms) Speed.Dev.#*.: 71 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA512 + XTS 512 bit Speed.Dev.#1.: 26 H/s (87.81ms) Speed.Dev.#2.: 9 H/s (98.83ms) Speed.Dev.#*.: 35 H/s Hashtype: VeraCrypt PBKDF2-HMAC-Whirlpool + XTS 512 bit Speed.Dev.#1.: 3 H/s (57.73ms) Speed.Dev.#2.: 2 H/s (94.90ms) Speed.Dev.#*.: 5 H/s Hashtype: VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit + boot-mode Speed.Dev.#1.: 154 H/s (93.62ms) Speed.Dev.#2.: 7 H/s (96.56ms) Speed.Dev.#*.: 161 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bit Speed.Dev.#1.: 118 H/s (94.25ms) Speed.Dev.#2.: 5 H/s (95.50ms) Speed.Dev.#*.: 123 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bit + boot-mode Speed.Dev.#1.: 306 H/s (94.26ms) Speed.Dev.#2.: 13 H/s (96.99ms) Speed.Dev.#*.: 319 H/s

Как можно увидеть, взломать зашифрованные контейнеры VeraCrypt на несколько порядков сложнее, чем контейнеры TrueCrypt (которые тоже совсем не просты).

Полный бенчмарк и описание железа я публиковал в статье « ».

Второй важный вопрос - надёжность. Никто не хочет, чтобы особо ценные и важные файлы и сведения были потеряны из-за ошибки в программе. Я знаю о VeraCrypt сразу после её появления. Я следил за её развитием и постоянно к ней присматривался. На протяжении последнего года я полностью перешёл с TrueCrypt на VeraCrypt. За год ежедневной работы VeraCrypt меня ни разу не подводила.

Таким образом, на мой взгляд, сейчас стоит переходить с TrueCrypt на VeraCrypt.

Как работает VeraCrypt

VeraCrypt создаёт специальный файл, который называется контейнер. Этот контейнер является зашифрованным и может быть подключён только при вводе верного пароля. После ввода пароля, контейнер отображается как дополнительный диск (как вставленная флешка). Любые файлы, помещённые на этот диск (т.е. в контейнер), шифруются. Пока контейнер подключён, вы беспрепятственно можете копировать, удалять, записывать новые файлы, открывать их. Как только контейнер отключён, все файлы на нём становятся абсолютно недоступными, пока вновь не будет выполнено его подключение, т.е. пока не будет введён пароль.

Работа с файлами в зашифрованном контейнере ничем не отличается от работы с файлами на любом другом диске.

При открытии файла или записи его в контейнер, не нужно ждать расшифрования - всё происходит очень быстро, будто бы вы действительно работаете с обычным диском.

Как установить VeraCrypt в Windows

С TrueCrypt имела место полушпионская история - были созданы сайты для «скачать TrueCrypt», на них бинарный файл (ну естественно!) был заражён вирусом/трояном. Те, кто скачивал TrueCrypt с этих неофициальных сайтов заражали свои компьютеры, что позволяло злоумышленникам воровать персональные информацию и способствовать распространению вредоносного ПО.

Вообще-то, все программы нужно скачивать только с официальных сайтов. И уж тем более это касается программ, которые затрагивают вопросы безопасности.

Официальными местами размещения установочных файлов VeraCrypt являются:

Установка VeraCrypt в Windows

Имеется мастер установки, поэтому процесс установки VeraCrypt схож с аналогичным процессом других программ. Разве что можно пояснить несколько моментов.

Установщик VeraCrypt предложит две опции:

- Install (Установить VeraCrypt в вашу систему)

- Extract (Извлечь. Если вы выберите эту опцию, все файлы из этого пакета будут извлечены, но в вашу систему ничего не будет установлено. Не выбирайте её если вы намереваетесь шифровать системный раздел или системный диск. Выбор этой опции может быть полезен, например, если вы хотите запускать VeraCrypt в так называемом портативном режиме. VeraCrypt не требует установки в операционную систему, в которой она будет запускаться. После извлечения всех файлов, вы можете запускать непосредственно извлечённый файл "VeraCrypt.exe" (откроется VeraCrypt в портативном режиме))

Если вы выберите отмеченную опцию, т.е. ассоциацию с файлами .hc , то это добавит удобство. Поскольку если вы создадите контейнер с расширением.hc, то по двойному клику по данному файлу будет запускаться VeraCrypt. Но минус в том, что посторонние лица могут знать, что.hc являются зашифрованными контейнерами VeraCrypt.

Программа напоминает о донате:

Если вы не стеснены в средствах, конечно же, обязательно помогите автору этой программы (он один) не хотелось бы его потерять, как мы потеряли автора TrueCrypt…

Инструкция VeraCrypt для начинающих

У VeraCrypt много разных возможностей и продвинутых функций. Но самой востребованной функцией является шифрование файлов. Далее пошагово показано как зашифровать один или несколько файлов.

Начнём с переключения на русский язык. Русский язык уже встроен в VeraCrypt. Его нужно только включить. Для этого в меню Settings выберите Language… :

Там выберите русский язык, после этого язык программы сразу поменяется.

Как уже было сказано, файлы хранятся в зашифрованных контейнерах (их ещё называют «тома»). Т.е. начать нужно с создания такого контейнера, для этого в главном интерфейсе программы нажмите на кнопку «Создать том ».

Появится мастер создания томов VeraCrypt:

Нас интересует именно первый вариант («Создать зашифрованный файловый контейнер »), поэтому мы, ничего не меняя, нажимаем Далее ,

VeraCrypt имеет очень интересную функцию - возможность создать скрытый том. Суть в том, что в файле создаётся ни один, а два контейнера. О том, что имеется зашифрованный раздел знают все, в том числе возможные неблагожелатели. И если вас силой заставляют выдать пароль, то трудно сослаться, что «зашифрованного диска нет». При создании скрытого раздела, создаются два зашифрованных контейнера, которые размещены в одном файле, но открываются разными паролями. Т.е. вы можете в одном из контейнеров разместить файлы, которые выглядят «чувствительными». А во втором контейнере - действительно важные файлы. Для своих нужд вы вводите пароль для открытия важного раздела. В случае невозможности отказать, вы раскрываете пароль от не очень важного диска. Никаких возможностей доказать, что имеется второй диск, нет.

Для многих случаев (сокрытие не очень критических файлов от посторонних глаз) будет достаточно создать обычный том, поэтому я просто нажимаю Далее .

Выберите место расположения файла:

Том VeraCrypt может находиться в файле (в контейнере VeraCrypt) на жёстком диске, флэш-накопителе USB и т.п. Контейнер VeraCrypt ничем не отличается от любого другого обычного файла (например, его можно перемещать или удалять как и прочие файлы). Нажмите кнопку "Файл", чтобы указать имя и путь к создаваемому файлу-контейнеру для хранения нового тома.

ВНИМАНИЕ: Если вы выберете уже имеющийся файл, VeraCrypt НЕ зашифрует его; этот файл будет удалён и заменён вновь созданным контейнером VeraCrypt. Вы сможете зашифровать имеющиеся файлы (впоследствии), переместив их в создаваемый сейчас контейнер VeraCrypt.

Можно выбрать любой расширение файла, это никак не влияет на работу зашифрованного тома. Если вы выберите расширение .hc , а также если вы при установке задали ассоциацию VeraCrypt с данным расширением, то при двойном клике по данному файлу будет запускаться VeraCrypt.

История недавно открытых файлов позволяет быстро получать доступ к этим файлам. Тем не менее, записи в истории вроде «H:\Мои офшорные счета наворованного на охулиадр долларов.doc» могут у посторонних лиц зародить сомнения в вашей порядочности. Чтобы открытые с зашифрованного диска файлы не попадали в историю, поставьте галочку напротив «Не сохранять историю ».

Выбор алгоритмов шифрования и хеширования. Если вы не уверены, что выбрать, то оставьте значения по умолчанию:

Введите размер тома и выберите единицы измерения (килобайты, мегабайты, гигабайты, терабайты):

Очень важный этап, установление пароля для вашего зашифрованного диска:

Хороший пароль - это очень важно. Избегайте паролей из одного или нескольких слов, которые можно найти в словаре (или комбинаций из 2, 3 или 4 таких слов). Пароль не должен содержать имён или дат рождения. Он должен быть труден для угадывания. Хороший пароль - случайная комбинация прописных и строчных букв, цифр и особых символов (@ ^ = $ * + и т.д.).

Теперь снова в качестве паролей можно использовать русские буквы.

Помогаем программе собрать случайные данные:

Обратите внимание, что здесь вы можете поставить галочку для создания динамического диска. Т.е. он будет расширятся по мере заполнения его информацией.

В результате у меня создан на рабочем столе файл test.hc:

Если вы создали файл с расширением.hc, то вы можете дважды кликнуть по нему, откроется главное окно программы, причём уже будет вставлен путь до контейнера:

В любом случае, вы можете открыть VeraCrypt и выбрать путь до файла вручную (Для этого нажмите кнопку «Файл»).

Если пароль введён верно, то у вас в системе появится новый диск:

Вы можете скопировать/переместить на него любые файлы. Также вы можете создавать там папки, копировать оттуда файлы, удалять и т.д.

Чтобы закрыть контейнер от посторонних, нажмите кнопку Размонтировать :

Чтобы вновь получить доступ к своим секретным файлам, заново смонтируйте зашифрованный диск.

Настройка VeraCrypt

У VeraCrypt довольно много настроек, которые вы можете изменить для вашего удобства. Я настоятельно рекомендую поставить галочку на «Автоматически размонтировать тома при неактивности в течение »:

А также установить горячую клавишу для «Сразу размонтировать все, очистить кэш и выйти »:

Это может очень… ОЧЕНЬ пригодиться…

Портативная версия VeraCrypt в Windows

Начиная с версии 1.22 (которая на момент написания является бетой) для Windows был добавлен портативный вариант. Если вы прочитали раздел про установку, вы должны помнить, что программа и так является портативной и позволяет просто извлечь свои файлы. Тем не менее, отдельный портативный пакет имеет свои особенности: для запуска установщика вам нужны права администратора (даже если вы хотите просто распаковать архив), а портативная версия может быть распакована без прав администратора - отличие только в этом.

Официальные бета версии доступны только только . В папке VeraCrypt Nightly Builds файлом с портативной версией является VeraCrypt Portable 1.22-BETA4.exe.

Файл с контейнером можно разместить на флешке. На эту же флешку можно скопировать портативную версию VeraCrypt - это позволит вам открывать зашифрованный раздел на любом компьютере, в том числе без установленной VeraCrypt. Но помните об опасности перехвата нажатия клавиш - вероятно, в этой ситуации может помочь экранная клавиатура.

Как правильно использовать программное обеспечение для шифрования

Несколько советов, которые помогут вам лучше сохранять свои секреты:

- Старайтесь не допускать посторонних лиц до вашего компьютера, в том числе не сдавайте ноутбуки в багаж в аэропортах; если есть возможность, отдавайте компьютеры в ремонт без системного жёсткого диска и т.д.

- Используйте сложный пароль. Не используйте тот же самый пароль, который вы используете для почты и т.д.

- При этом не забудьте пароль! Иначе данные будет невозможно восстановить.

- Скачивайте все программы только с официальных сайтов.

- Используйте бесплатные программы или купленные (не используйте взломанный софт). А также не скачивайте и не запускайте сомнительные файлы, поскольку все подобные программы, среди прочих зловредных элементов, могут иметь килоггеры (перехватчики нажатий клавиш), что позволит злоумышленнику узнать пароль от вашего зашифрованного контейнера.

- Иногда в качестве средства от перехвата нажатий клавиш рекомендуют использовать экранную клавиатуру - думается, в этом есть смысл.

У каждого человека есть секреты. Личный дневник, пароль от банковского счета в Швейцарии, фотки укреплений вероятного противника, чертежи вечного двигателя, список любовниц, да мало ли что еще. Данные удобно хранить на USB флешке. Она маленькая, дешевая, емкая. Ее легко носить в кармане, просто спрятать или передать другому человеку. Но так же просто флешку потерять.

Задача: мне нужен USB флеш диск вся информация на котором зашифрованна. Когда я вставляю флешку в компьютер – она должна спрашивать пароль и без правильного пароля не расшифровываться. Флешка должна работать автономно, без установки на компьютер какого либо софта.

Берем любой доступный нам флеш диск и приступаем.

Шаг 1.

Качаем TrueCrypt . Сейчас последняя версия – 6.1а . Есть русификация . TrueCrypt – бесплатная программа с открытым кодом для шифрования данных. Работает под Windows, Mac и Linux.Устанавливаем TrueCrypt на компьютер. Установка TrueCrypt-a нам нужна только для создания флешки. Потом TrueCrypt можно удалить.

Шаг 2.

Подготовим флешку для работы. Для начала стираем оттуда все данные. Теперь запускаем TrueCrypt и выбираем пункт меню Tools --> Traveler Disk Setup…В появившимся окне указываем букву диска куда смонтирована сейчас флешка и путь к [несуществующему пока] файлу с зашифрованными данными: e:\datafile.tc

Остальные опции рекомендую выставить как на скриншоте.

Нажимаем Create и TrueCrypt запишет на флешку все необходимые служебные файлы.

Шаг 3.

Теперь осталось создать на флешке зашифрованный файл с данными.В меню TrueCrypt-a выбираем Tools --> Volume Creation Wizard

Указываем путь к тому же файлу, что вводили при создании флешки:

Выбираем алгоритмы шифрования и хэширования по вкусу. Рекомендуется оставить все как есть.

Выбираем размер файла с данными. Поскольку мы хотим чтобы все пространство флешки было зашифрованно, вводим максимально возможное число.

Придумываем и вводим пароль. Будте внимательны! Пароль должен быть длинный и сложный, чтобы его нельзя было сломать брут форсом. Но и запоминающимся. Потому как если забудете – то данные будут утерянны.

Теперь выбираем тип файловой системы и водим мышкой по области окна, чтобы True Crypt смог сгенерировать по настоящему случайное число. Жмем Format.

Через несколько минут на флешке будет создан большой зашифрованный файл.

Если вставить такую флешку в любой компьютер под Windows – появится окошко:

И если пароль введен верно – система смонтирует зашифрованный файл как еще один диск.

Несколько предостережений

Итак мы имеем флешку, которая зашифрованна надежным алгоритмом и готова к работе на любом, даже неподготовленном компьютере. Конечно, идеальной защиты не существует, но теперь потенциальному злоумышленнику потребуется на многие порядки больше времени, средств и опыта, чтобы добраться до ваших данных.Перед тем как вынуть флешку, не забывайте размонтировать диск через иконку в панели задач.

Имейте в виду, что после редактирования или просмотра ваши секретные данные могут остаться во временных файлах или в файле подкачки операционной системы.

Сам факт использования шифрования не будет секретным. На компьютере могут остаться записи в логах или регистре. Содержимое флешки открыто указывает на применение технологии шифрования. Так что ректо-термальные методы взлома будут самыми эффективными.

Для сокрытия факта шифрования TrueCrypt предлагает технологии зашифрованного диска с двойным дном и со скрытой операционной системой. Но это уже совсем другая история.

Post-scriptum

Спасибо всем участникам обсуждения за интересные вопросы и критику.В качестве послесловия хочу ответить на два наиболее популярных возражения.

- Почему не использовать встроенную в Windows NTFS Encrypted File System, как порекомендовал Backspace ?

- Зачем нужно условие автономности флешки, ведь на своем компьютере можно установить TrueCrypt стационарно? А подключая флешку в чужой компьютер мы рискуем поспастся на кейлогеры и прочие закладки.

Самое главное. EFS шифрует только содержимое файлов. Список файлов, структура вложенных папок, их названия, размеры, даты редактирования остаются открытыми. Эта информация может компроментировать вас напрямую, а может являться причиной дальнейшей вашей разработки. Если в вашей папке найдут зашифрованный файл ДвижениеЧерногоНала.xls или ИзнасилованиеТринадцатилетнейДевственницы.avi то от шифрования самого файла вам будет не легче.

Второе. Зашифрованные файлы доступны все время, пока вы залогинены на вашем компьютере. Неважно работаете вы с секретной информацией или играете в сапера. Конечно, под своим логином за комп лучше никого не пускать. Но ситуации бывают разные. Кроме того, работая под виндой, даже на собственном компьютере никогда не знаешь какой процесс шарится у тебя по файловой системе. TrueCrypt обеспечивает простое и понятное управление сессией работы с зашифрованным томом. Смонтировал, поработал, размонтировал. Время доступности данных сокращается на порядки. А с ним и риск.

Ну и наконец про автономность и переносимость на произвольный компьютер. Вставляя флешку в чужой компьютер, мы рискуем и не следует этого делать регулярно. Но, опять же, разные бывают ситуации. Основной компьютер может выйти из строя, быть выброшен на помойку 3 года назад, остаться в другой стране. Конкретный сценарий - представте что вы уехали в командировку и забыли флешку на работе. И вам нужно по телефону обьяснить секретарю как добраться до нужного вам файла. Информация не только должна быть надежно защищена. Она должна быть еще и легко доступна. Все что нужно для доступа к файлам на флешке под TrueCrypt – это компьютер под XP в стандартной конфигурации, пароль и 10 секунд времени. C EFS тоже можно добиться переносимости флешки. Но процедура подключения будет гораздо сложнее. Нужно расшифровывать и импортировать ключ. А в конце сессии – удалять его из системы.

Безусловно, описанный рецепт обладает рядом недостатков и уязвимостей. Но, ИМХО, это наиболее практичный и сбалансированный способ хранить секреты на текущий момент.