Setelah sehari, geografi serangan peretas skala besar terus berkembang. Bagaimana SPBU Rosneft akan membodohi Anda Serangan virus di SPBU TNK dan Rosneft

Bagaimana mereka akan membodohi Anda demi uang Anda sendiri.

Mengisi bahan bakar setiap hari di SPBU Rosneft, Anda tidak menyadari tepi jurang mana yang Anda jalani dengan harapan yang terbaik. Maka, pada hari biasa, yang tidak menandakan sesuatu yang tidak biasa, dia pulang ke rumah di sepanjang Moscow Ring Road. Sensor tangki bensin menyalakan lampu, dan diputuskan untuk naik taksi ke pompa bensin Rosneft, yang terletak di antara jalan raya Nosovikhinsky dan Ryazan sejauh 5 km. mkad. Tidak banyak mobil, jadi tidak banyak antrian. Setelah mengantri sekitar lima menit, saya berkendara ke kolom pompa bensin, turun dari mobil saya mendengar pertanyaan tugas sopan dari kapal tanker “- Halo, apa ?? dan berapa harganya??” setelah memberikan jawabannya, saya dengan tenang pergi ke kamar ke kasir. Setelah menunggu sekitar empat menit, saya mendengar nomor dispenser dari kasir, saya membayar, saya menerima cek dan dengan tenang kembali ke mobil, datang, saya menunjukkan cek kepada petugas pompa bensin yang mengisi mobil lain dari belakang dari dispenser, saya menerima anggukan dan harapan untuk jalan yang menyenangkan, saya masuk ke mobil, menyalakannya, saya mulai dan ... Sekarang pembaca yang budiman akan bertanya untuk apa semua ini??Dan sekarang kesenangan dimulai, mulai, saya mendengar suara yang tidak dapat dipahami dari belakang dan melihat ke kaca samping, saya mengerti bahwa sudah waktunya untuk menjadi pirang, saya melihat selang yang sobek dan pistol yang menonjol, saya keluar dari mobil di bingung, saya mencoba memahami apa yang terjadi, pada saat itu sebuah kapal tanker muncul , tidak banyak dalam keadaan gugup, kejang-kejang memeriksa mobil untuk kerusakan, yah, tidak ada, jujur saja, perilaku kapal tanker itu ternyata untuk bersikap sangat sopan, benar dan memadai, dia meminta maaf, mengatakan bahwa itu bukan salah saya, dan jika pengemudi tidak memiliki keluhan, maka saya dapat melangkah lebih jauh. Setelah berdiri beberapa saat, tersadar, saya masuk ke dalam mobil, saat itu pengawas shift terbang dengan tuntutan untuk memberinya dokumen saya untuk memproses tindakan kerusakan peralatan, ketika ditanya tentang kebingungan saya, dia mengatakan sebagai berikut "-Karena saya menghancurkan segalanya dan mencoba bersembunyi", pergi setelah memeriksa mesin lagi untuk kerusakan, saya mengatakan kepadanya bahwa saya tidak memiliki keluhan dan tidak mengerti apa yang mereka inginkan dari saya, saya mendengar sebuah komentar: "Yah, Anda merusak kami peralatan, Anda yang harus disalahkan untuk ini!", Setelah berdiri sebentar, mencoba memahami situasinya, saya katakan sepertinya kapal tanker itu seharusnya mengeluarkan pistol, yang saya dapatkan: "- Ini tidak benar, Anda harus disalahkan karena Anda berangkat tanpa memastikan bahwa manuver itu aman", untuk pertanyaan saya apa yang harus dilakukan dengan semua ini sekarang, saya mendapatkan jawabannya: "Kami akan memanggil polisi lalu lintas dan menyusun protokol karena ini dianggap sebagai kecelakaan dan kamu yang harus disalahkan untuk ini!”, melaju, diparkir agar tidak mengganggu mobil lain dan mulai menunggu polisi lalu lintas. Tulis ulasan di buku "Keluhan dan Saran". Staf tiba 5 jam kemudian. Mereka memberi saya sertifikat bahwa saya tidak bersalah dan menolak untuk mengajukan kasus administratif. Anda tahu, saya tidak dapat memahami dengan pasti apakah itu salah saya atau tidak, saya tidak memiliki keluhan tentang kapal tanker itu, karena dia menunjukkan dirinya di sisi yang baik, tetapi tindakan "kepala" pompa bensin itu membawa saya ke pingsan, yang mendorong saya untuk menulis posting ini. Apakah Anda pikir saya harus disalahkan atas situasi ini?

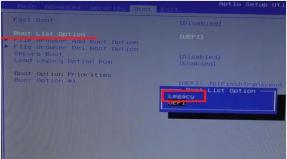

Geografi serangan oleh virus enkripsi baru yang memblokir komputer dan menuntut tebusan terus berkembang. Jaringan di Eropa, Asia, Amerika terinfeksi. Raksasa transportasi dan energi dunia tidak diasuransikan. Sementara itu, para ahli bertanya-tanya siapa yang meluncurkan protokol berbahaya dan mengapa. Beberapa pakar keamanan siber mengatakan sekaligus bahwa virus itu menyebar ke seluruh dunia dengan pembaruan program reguler akuntansi yang dibuat oleh programmer Ukraina. Ini sebagian menjelaskan mengapa epidemi Internet di Ukraina telah mengambil proporsi yang merajalela.

Kami telah tiba. Driver di wilayah Kostroma. Banyak dari mereka pada liter terakhir bensin merangkak ke pompa bensin terdekat. Dan mereka bertemu dengan papan skor yang padam dan karyawan yang bingung. Kegagalan teknis - konsekuensi dari serangan virus. Serangan dunia maya global lainnya telah menghantam perusahaan minyak Rusia. Beberapa SPBU sudah buka, tetapi hanya menerima uang tunai, di suatu tempat sistemnya belum diperbaiki.

“Ya, saya ingin mengisi bahan bakar. Saya mengisi bahan bakar di TNK di Ryazan kemarin, baik-baik saja, yang lain juga buka. Dan SPBU TNK di wilayah Vladimir juga masih ditutup,” kata pengemudi Oleg Kudrov.

Korban utama perangkat lunak perusak dengan nama raksasa energi Petya, bank, bandara, lembaga pemerintah, perusahaan Denmark MAERSK, yang terkenal dengan bisnis pelabuhan dan perkapalannya. di halaman rumah teks singkat: Our sistem elektronik runtuh. Kami mohon maaf dan akan berusaha memperbaikinya sesegera mungkin.

“Kami tidak dapat memberi tahu karyawan kami di terminal peti kemas mana yang harus mereka muat ke kapal; tidak bisa mendapatkan pesanan baru dari pelanggan. Kami tidak memiliki akses ke informasi karena semua aplikasi telah dihapus. Tidak jelas berapa lama pemulihan data akan berlangsung,” kata Vincent Klerk, juru bicara AP Moller-Maersk.

Ini adalah serangan keempat terhadap cyberbastion dunia. Dan lagi-lagi, pertahanannya dipatahkan seolah-olah tanpa usaha. Hampir seluruh Eropa, Amerika, Argentina, Israel, Australia, China menderita. Menurut laporan media, peretas memperoleh akses ke data salah satu pembangkit listrik tenaga nuklir AS. Di Bandara Internasional Mumbai India, sistem kontrol aliran kargo gagal - semuanya harus dilakukan secara manual.

Sebagian besar pergi ke Ukraina, di mana semuanya dimulai. Di pelabuhan udara Kyiv dan Kharkov, penumpang juga didaftarkan secara manual. Dan ini adalah cuplikan karya saluran berita Ukraina 24. Sejauh ini, para presenter di hidup berbicara tentang virus, di belakang layar wartawan menyaksikan malware menginfeksi satu demi satu komputer. Pada saat ini, pihak berwenang Kyiv secara tradisional menemukan ekstrem, menyalahkan Rusia. Mereka mengatakan bahwa mereka telah mengendalikan situasi dan siap membantu.

“Bantuan seperti apa? Lihat, mereka tidak bisa menahan diri. Permisi, tolong, mereka membuat seluruh Kabinet Menteri tersingkir. Mereka tidak dapat membantu diri mereka sendiri. Bantuan apa yang mereka miliki? Kami akan menangani masalah ini sendiri,” Vitaliy Kovach, pemimpin redaksi saluran TV Ukraina 24, mengomentari situasi tersebut.

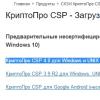

Sementara itu, analis menemukan: sudah dan Virus Petya usang. Atas dasar itu, program mutan telah berkembang. Ransomware gelombang baru menyerang 2.000 komputer di seluruh dunia. Kaspersky Lab menamai virus tersebut ExPetr. Hanya akar seluruh keluarga yang sama - kode pemrograman dikembangkan oleh NSA AS. Mereka digunakan pada pendahulu WannaCry, yang menyerang lebih dari 200.000 komputer di lusinan negara pada bulan Mei.

“Virus itu bernama ExPetr. Malware ini jauh lebih berbahaya karena mengenkripsi file yang penting bagi pengguna korporat dan untuk perusahaan besar: pembangkit listrik, pabrik, dan sebagainya,” kata Yury Namestnikov, kepala pusat penelitian Rusia di Kaspersky Lab.

Namun, tuntutan semua penyerang adalah sama - tebusan. Kali ini $300 dalam bitcoin, mata uang virtual. Sementara analis memahami motif sebenarnya dari serangan besar-besaran.

Di bulan Mei Ransomware WannaCry menginfeksi lebih dari 200 ribu komputer, tetapi peretas mendapat kurang dari tiga ribu dolar. Sekarang, dilihat dari e-wallet, hanya sembilan pengguna di seluruh dunia yang telah membayar. Jadi bahasa tidak akan berubah untuk menyebutnya ransomware. Sebaliknya, program yang menyelidiki kelemahan perusahaan besar di seluruh planet ini.

Fakta bahwa SPBU di banyak negara di dunia sekarang memiliki koneksi jaringan dan mau tidak mau akan menjadi target serangan hacker. Lebih buruk lagi, bahkan pada tahun 2015, sistem seperti itu dapat ditemukan dengan sedikit usaha, dengan bantuan Shodan dan sumber daya serupa lainnya.

Tampaknya prediksi para ahli bahwa serangan seperti itu akan menjadi biasa di masa depan mulai menjadi kenyataan sedikit demi sedikit. Akhir pekan lalu, saluran TV Amerika WJBK menceritakan tentang kejadian aneh di sebuah pompa bensin di Detroit.

Peristiwa tersebut terjadi pada sore hari tanggal 23 Juni 2018. Pompa keluar dari kendali karyawan pompa bensin, yang mendistribusikan bahan bakar gratis kepada semua orang selama lebih dari satu setengah jam, karena sistem tidak menanggapi perintah apa pun. Lebih dari sepuluh pemilik mobil berhasil mengambil keuntungan dari kegagalan aneh, yang mengisi bahan bakar total 1.800 dolar AS. Setelah itu, petugas SPBU masih menghentikan pasokan bahan bakar menggunakan "tombol darurat" dan kemudian menelepon polisi.

Penegakan hukum percaya bahwa sistem pengisian bahan bakar sengaja dikompromikan menggunakan semacam perangkat jarak jauh. Diasumsikan bahwa perangkat memutus kontrol pompa bahan bakar oleh karyawan pompa bensin dan mengaktifkan pasokan bensin gratis. Polisi saat ini sedang memeriksa mobil dan pengemudi yang terekam kamera CCTV saat kejadian.

Rupanya, aparat penegak hukum meyakini pembobolan itu dilakukan demi mendapatkan bensin gratis. Teori ini mungkin tidak jauh dari kebenaran - wartawan WJBK mencatat dalam laporan mereka bahwa bahkan di YouTube Anda dapat menemukan banyak instruksi rinci untuk menipu pompa bensin modern dan mendapatkan bensin gratis atau sangat murah.

Publikasi Inggris, yang juga memberikan catatan singkat tentang insiden tersebut, melaporkan bahwa, menurut spesialis keamanan informasi, kegagalan teknis sederhana juga dapat menjadi penyebab insiden tersebut. Namun, selain itu, publikasi ini juga mengutip komentar dari seorang pembaca yang telah terlibat dalam dukungan teknis stasiun pengisian bahan bakar. Dia mengklaim bahwa penyerang dapat mengalihkan pompa ke mode debug, di mana peralatan pompa bensin benar-benar berhenti melaporkan pasokan bahan bakar ke terminal kas dan benar-benar bekerja secara mandiri.

Spesialis menulis bahwa ia sendiri memiliki perangkat yang mampu melakukan trik yang sama di sebagian besar SPBU Inggris. Menurutnya, pabrikan telah mulai melindungi peralatan mereka dari koneksi yang tidak sah seperti itu relatif baru-baru ini, karena industri ini tidak terlalu besar, dan kata sandi serta peralatan khusus jarang jatuh ke tangan yang salah.

Layanan pers perusahaan Group-IB, yang menyelidiki kejahatan dunia maya, mengatakan kepada RBC bahwa serangan peretas terhadap sejumlah perusahaan yang menggunakan virus enkripsi Petya "sangat mirip" dengan serangan yang terjadi pada pertengahan Mei menggunakan malware WannaCry. Petya memblokir komputer dan meminta $300 sebagai imbalannya.

“Serangan terjadi sekitar pukul 14.00 WIB. Dilihat dari foto, ini adalah cryptolocker Petya. Metode distribusi di jaringan lokal mirip dengan virus WannaCry,” berikut dari layanan pers Group-IB.

Pada saat yang sama, seorang karyawan salah satu "putri" Rosneft, yang terlibat dalam proyek lepas pantai, mengatakan bahwa komputer tidak dimatikan, layar dengan teks merah muncul, tetapi tidak untuk semua karyawan. Namun demikian, perusahaan runtuh, pekerjaan dihentikan. Teman bicara juga mencatat bahwa semua listrik dimatikan sepenuhnya di kantor Bashneft di Ufa.

Pada 15:40 waktu Moskow, situs web resmi Rosneft dan Bashneft tidak tersedia. Fakta tidak adanya respons dapat dikonfirmasi pada sumber daya untuk memeriksa status server. Situs anak perusahaan terbesar Rosneft, Yuganskneftegaz, juga tidak berfungsi.

Perusahaan kemudian menulis di Twitter-nya bahwa serangan peretas dapat menyebabkan "konsekuensi serius." Meskipun demikian, proses produksi, produksi, pengolahan minyak tidak dihentikan karena transisi ke sistem cadangan manajemen, perusahaan menjelaskan.

Saat ini, Pengadilan Arbitrase Bashkiria telah menyelesaikan pertemuan di mana ia menganggap klaim Rosneft dan Bashneft dikendalikan olehnya terhadap AFK Sistema dan Sistema-Invest untuk pemulihan 170,6 miliar rubel, yang menurut perusahaan minyak, " Bashneft menderita kerugian akibat reorganisasi tahun 2014.

Perwakilan AFK Sistema meminta pengadilan untuk menunda pertemuan berikutnya selama sebulan agar para pihak dapat membiasakan diri dengan semua petisi. Hakim menunjuk pertemuan berikutnya dalam dua minggu - pada 12 Juli, mencatat bahwa AFC memiliki banyak perwakilan dan mereka akan mengatasinya dalam periode ini.

Server Rosneft menjadi sasaran "serangan peretas yang kuat," kata perusahaan itu. Dia meminta aparat penegak hukum mengusutnya.

Rosneft mengatakan bahwa servernya menjadi sasaran "serangan peretas yang kuat." Perusahaan menulis tentang ini di Twitter-nya.

Setelah fakta serangan cyber, perusahaan beralih ke lembaga penegak hukum.

Juru bicara Rosneft Mikhail Leontiev mengatakan kepada RBC bahwa sebagian besar server perusahaan memiliki perlindungan yang andal, dan meyakinkan bahwa perusahaan sedang menghadapi konsekuensi dari serangan peretas pada sistemnya. Dia tidak mengomentari konsekuensinya terhadap pengoperasian stasiun pengisian Rosneft.

Komputer Rosneft terkena virus yang mirip dengan WannaCry, kata sumber penegak hukum kepada RBC. Dia menambahkan bahwa jaringan Bashneft yang dikendalikan Rosneft menjadi sasaran serangan yang sama.

Layanan pers perusahaan Group-IB, yang menyelidiki kejahatan dunia maya, mengatakan kepada RBC bahwa serangan peretas terhadap sejumlah perusahaan yang menggunakan virus enkripsi Petya "sangat mirip" dengan serangan yang terjadi pada pertengahan Mei menggunakan malware WannaCry. Petya memblokir komputer dan meminta $300 sebagai imbalannya.

“Serangan terjadi sekitar pukul 14.00 WIB. Dilihat dari foto, ini adalah cryptolocker Petya. Metode distribusi di jaringan lokal mirip dengan virus WannaCry, ”kata layanan pers Group-IB.

Sumber Vedomosti menambahkan bahwa semua komputer di kilang Bashneft, Bashneft-Dobycha dan manajemen Bashneft "di-boot ulang sekaligus, setelah itu mereka mengunduh perangkat lunak dan menampilkan splash screen virus WannaCry. Publikasi mencatat bahwa sebuah pesan muncul di layar pengguna dengan proposal untuk mentransfer $ 300 dalam bitcoin ke alamat yang ditentukan, setelah itu kunci untuk membuka kunci komputer akan dikirim ke pengguna melalui email. Juga ditekankan bahwa virus mengenkripsi semua data di komputer pengguna.

Sumber RBC di Rosneft mengkonfirmasi informasi bahwa pesan dengan virus muncul di layar komputer karyawan perusahaan. Di Bashneft, layar seperti itu hanya ditampilkan di sebagian komputer. Bashneft juga meminta semua orang untuk mematikan komputer mereka.

Menurut juru bicara perusahaan, Rosneft dan anak perusahaannya beroperasi secara normal setelah serangan itu, TASS melaporkan.

Pada saat yang sama, seorang karyawan salah satu "putri" Rosneft, yang terlibat dalam proyek lepas pantai, mengatakan bahwa komputer tidak dimatikan, layar dengan teks merah muncul, tetapi tidak untuk semua karyawan. Namun demikian, perusahaan runtuh, pekerjaan dihentikan. Teman bicara juga mencatat bahwa semua listrik dimatikan sepenuhnya di kantor Bashneft di Ufa.